Windows Günlük Dosyalarının (Logs) Güvenliği ve Yönetimi

Windows log dosyaları, sistem performansını artırmak ve güvenliği sağlamak için kritik bir role sahiptir. Bu yazıda, logların ne olduğunu, nasıl yapılandırılacağını ve güvenliğini nasıl sağlayacağınızı öğreneceksiniz.

Log Nedir?

Log dosyaları, bir sistemin, sunucunun veya uygulamanın işlemlerini ve etkinliklerini detaylı olarak kaydeden dosyalardır. Bu dosyalar, her olayın zaman damgası ile birlikte kaydını tutar. Zaman damgaları, sistemdeki her eylemin ne zaman gerçekleştiğini gösterir. Bu kayıtlar, sorunlar ortaya çıktığında önceki eylemleri analiz etmeyi ve sorunları teşhis etmeyi sağlar.Log dosyaları, sistem performansı hakkında bilgi verir ve uyumluluk denetimleri için önemlidir. Bulut uygulamaları için kritik öneme sahiptir çünkü mikro hizmetler arasında gerçekleşen iletişimi izler ve sorunları daha hızlı çözmenizi sağlar. Ayrıca, güvenlik hatalarını ve potansiyel riskleri tespit ederek, sistem güvenliğini artırır.

Logların Kullanım Alanları

Sonuç olarak, log yönetimi sistemlerin güvenliğini ve performansını optimize etmek için vazgeçilmez bir araçtır. Detaylı kayıtlar ve etkin analizler, hem operasyonel verimliliği artırır hem de güvenliği güçlendirir.

Windows’ta Loglama Süreci

Loglama, sistemlerin, ağların veya cihazların işlemlerini ve olaylarını kaydetme sürecidir. Log dosyaları, bu olayları zaman damgalarıyla kaydeder ve sistemdeki sorunları hızlıca tespit etmeye yardımcı olur. Ayrıca, güvenlik açısından siber saldırıların izini sürmek ve ihlalleri belirlemek için kritik rol oynar.Düzenli log izleme ve analiz, güvenlik tehditlerini erken aşamada tespit etmeyi sağlar. Bu sayede, olası saldırılara hızlı yanıt verilebilir. Ayrıca, log yönetimi, adli incelemeler için gerekli olan saldırı detaylarını toplar ve saklar.

Verimli log yönetimi, büyük log dosyalarının hızlı erişim sağlayacak şekilde saklanmasını içerir. Erken tespit mekanizmaları ve uyarı kuralları, güvenlik ihlallerine karşı etkili müdahaleyi mümkün kılar.

Sonuç olarak, loglama, sistem performansını ve güvenliğini optimize etmek için gereklidir. Düzenli izleme ve etkin analiz, sorunların ve tehditlerin erken tespit edilmesine olanak tanır. Log yönetimi, operasyonel verimliliği artırırken, siber saldırılara karşı savunmayı da güçlendirir.

Windows Günlük Dosyalarının Yapılandırılması

Windows işletim sisteminde, günlük dosyaları, sistemdeki olayların izlenmesi ve kaydedilmesi açısından kritik bir rol oynar. Bu dosyalar, bilgisayarınızda meydana gelen her türlü olayın, hata veya bilgilendirme mesajlarının kaydını tutar. Günlük dosyalarının doğru şekilde yapılandırılması, hangi olayların kaydedileceğini ve bu verilerin nerede saklanacağını belirlemenizi sağlar. Bu yapılandırma sayesinde, sistem performansını artırabilir ve güvenlik açıklarını daha hızlı tespit edebilirsiniz.Günlük Dosyalarının Yapılandırılması İçin Kullanılabilecek Araçlar

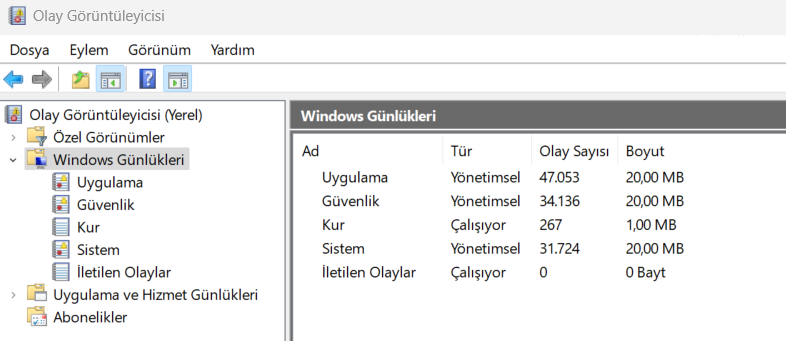

Windows işletim sisteminde günlük dosyalarını yapılandırmak ve izlemek için en yaygın olarak kullanılan araçlar arasında Event Viewer (Olay Görüntüleyicisi) ve Group Policy Editor (Yerel Grup İlkesi Düzenleyicisi) bulunmaktadır.Event Viewer (Olay Görüntüleyicisi) ile Yapılandırma:

Event Viewer, Windows işletim sistemindeki tüm günlük dosyalarını görüntülemenizi ve yönetmenizi sağlayan yerleşik bir araçtır. Bu araç sayesinde, sistemdeki tüm olayları (başarıyla tamamlanmış işlemler, hatalar, uyarılar ve bilgilendirmeler) izleyebilirsiniz.Event Viewer ile günlük dosyalarını yapılandırmak için şu adımları takip edebilirsiniz:

Event Viewer’ı Açın:

Başlat menüsüne “Event Viewer” yazın ve açın.

Günlükler Sekmesini Seçin:

Sol taraftaki menüde, Windows Günlükleri altındaki Uygulama, Güvenlik, Sistem ve diğer günlük türlerini görebilirsiniz.

Filtreleme ve Özelleştirme:

Sağ panelde, günlüklerin nasıl görüneceğini özelleştirmek için Filter Current Log seçeneğini kullanarak sadece ilgilendiğiniz olayları görüntüleyebilirsiniz.

Günlüklerin Kaydedilmesi:

Herhangi bir günlük türünü sağ tıklayıp Properties seçeneğini seçerek, kaydedilme sıklığını ve türünü ayarlayabilirsiniz. Örneğin, Maximum log size (Maksimum günlük boyutu) gibi parametreleri değiştirebilirsiniz.

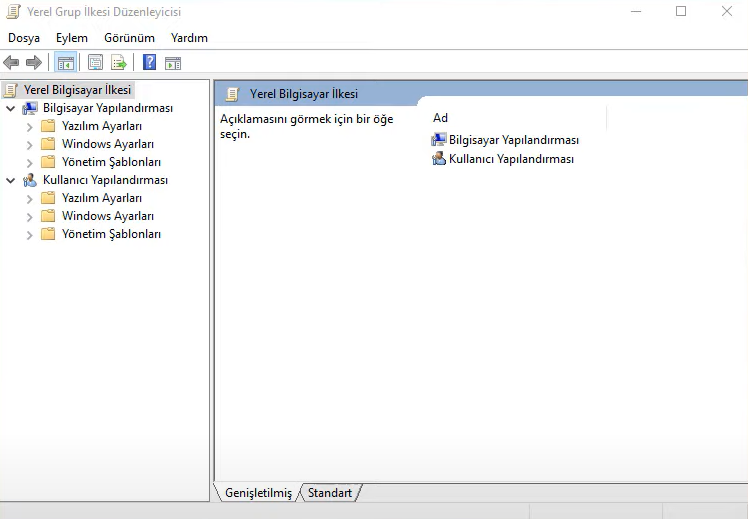

Group Policy Editor (Yerel Grup İlkesi Düzenleyicisi) ile Yapılandırma:

Grup İlkesi Düzenleyicisi, Windows’un profesyonel ve kurumsal sürümlerinde mevcut olan ve günlük dosyalarının nasıl kaydedileceğini ve yönetileceğini detaylı bir şekilde yapılandırmanıza olanak tanıyan bir araçtır.Group Policy Editor ile günlük dosyalarını yapılandırmak için şu adımları izleyebilirsiniz:

Group Policy Editor’ı Açın:

Çalıştır penceresini açmak için Windows+R tuşlarına basın, ardından “gpedit.msc” yazın ve Enter tuşuna basın.

Olay Kaydı Yapılandırması:

Sol menüden Computer Configuration > Administrative Templates > Windows Components > Event Log Service > Security yolunu izleyin.

Günlük Ayarlarını Yapılandırın:

Burada, güvenlik, uygulama ve sistem günlüklerinin nasıl yönetileceğini belirleyen çeşitli seçenekler bulunur. Örneğin, Retention Method (Kaydetme Yöntemi) ve Maximum log size gibi ayarları değiştirebilirsiniz.

Log Düzeylerinin Belirlenmesi

Log düzeylerini ayarlamak, hangi olayların kaydedileceğini belirler ve olayların ciddiyetini değerlendirir. Günlük dosyalarında genellikle üç ana düzey kullanılır: bilgilendirme, uyarı ve hata. Bilgilendirme düzeyleri, sistemdeki normal işlemleri ve performansı raporlar. Uyarı düzeyleri, dikkat edilmesi gereken durumları işaretler. Hata düzeyleri ise, sistemdeki ciddi sorunları veya arızaları kaydeder. Olayların ciddiyetine göre bu düzeyleri ayarlamak, kritik olayların yüksek öncelikli olarak kaydedilmesini sağlar. Bu yaklaşım, potansiyel sorunların erken tespit edilmesini ve zamanında müdahale edilmesini mümkün kılar. Dolayısıyla, log düzeylerini belirlerken sisteminizin ihtiyaçlarını göz önünde bulundurmalısınız.Log Dosyalarının Saklanma Politikaları

Günlük dosyalarının büyümesi, saklama politikalarının dikkatli bir şekilde yapılandırılmasını gerektirir. Log dosyalarının boyutu arttıkça, eski verilerin arşivlenmesi veya otomatik olarak silinmesi önemlidir. Saklama politikaları, hangi verilerin ne kadar süre saklanacağını ve hangi verilerin arşivleneceğini belirler. Bu politikalar, gereksiz verilerin depolama alanını doldurmasını engeller ve sistem performansını korur. Örneğin, günlük dosyalarının boyutunu belirleyebilir ve belirli bir süre sonunda eski verileri otomatik olarak silebilirsiniz. Bu sayede, sistemdeki gereksiz yük azaltılır ve veri yönetimi daha verimli hale gelir.Windows log dosyalarının doğru yapılandırılması, hem sistem güvenliğini hem de performansını artırmak için kritik bir adımdır. Günlük dosyalarını etkili bir şekilde yöneterek, sistem etkinliğini optimize edebilir ve olası sorunları hızlıca tespit edebilirsiniz. Saklama politikalarının doğru şekilde belirlenmesi, veri bütünlüğünü korur ve sistem performansını iyileştirir. Bu düzenlemeler, bilgisayarınızın güvenliğini ve işlevselliğini önemli ölçüde artırır.

Güvenlik Loglarının Analiz Edilmesi

Güvenlik logları, sistemde meydana gelen olayları ayrıntılı şekilde kaydeder. Bu loglar, kullanıcı giriş-çıkışları, yetkisiz erişim denemeleri ve diğer kritik bilgileri içerir. Logların içeriği, sistem güvenliğinin sürekli izlenmesi ve olası tehditlerin zamanında tespit edilmesi açısından hayati öneme sahiptir. Her log olayı, bir zaman damgası ve kaynağı ile birlikte kayıt edilir. Bu bilgiler, güvenlik olaylarının izlenmesini ve analiz edilmesini kolaylaştırır.Günümüzde, log analiz araçları büyük veri kümelerini hızlı ve etkili bir şekilde incelemek için tasarlanmıştır. Bu araçlar, güvenlik olaylarını hızla analiz eder ve özetler. Ayrıca, karmaşık sorgular kullanarak belirli olayları bulmanıza yardımcı olur. Örneğin, SIEM (Güvenlik Bilgi ve Olay Yönetimi) araçları, güvenlik loglarının yönetiminde yaygın olarak kullanılmaktadır. SIEM araçları, gerçek zamanlı izleme ve raporlama özellikleri sağlar. Bu sayede, güvenlik olaylarına anında müdahale edebilir ve potansiyel tehditleri hızlıca belirleyebilirsiniz.

Anomali Tespiti

Sistemde olağandışı davranışları belirlemeye yönelik bir süreçtir. Bu süreç, normal aktivitelerden sapmaları tanımlar ve değerlendirir. Anormallikler, potansiyel güvenlik tehditlerini işaret eder. Bu nedenle, log analiz araçları, anomalileri tespit etmek için genellikle otomatikleştirilmiş algoritmalar kullanır. Algoritmalar, geçmiş verileri ve normal davranış modellerini analiz eder. Anomaliler belirlendiğinde, erken uyarı mekanizmaları devreye girer. Bu durum, sistem korumasını artırır ve güvenlik ihlallerine karşı erken müdahale sağlar.Anomali tespiti, yalnızca potansiyel tehditleri belirlemekle kalmaz, aynı zamanda yanlış pozitifleri de azaltır. Bu süreç, güvenlik uzmanlarının yalnızca gerçek tehditleri incelemelerine olanak tanır. Bu, güvenlik loglarının etkin bir şekilde yönetilmesini ve sistemin genel güvenliğinin artırılmasını sağlar. Log analiz araçları sayesinde, anomali tespiti daha hızlı ve doğru bir şekilde yapılır.

Günlük Dosyalarının İzlenmesi ve Güvenliği

Log dosyalarının güvenliğini sağlamak için güçlü erişim kontrolleri oluşturmalısınız. Erişim kontrolleri, yalnızca yetkili kullanıcıların log dosyalarına erişmesini sağlar. Ayrıca, erişim seviyelerini dikkatlice yöneterek, hangi kullanıcıların hangi log dosyalarına erişebileceğini belirleyebilirsiniz. Düzenli olarak denetim yapmalı ve yetkilendirilmemiş erişim denemelerini izlemelisiniz. Bu denetimler, sisteminizdeki potansiyel güvenlik açıklarını erken tespit etmenize yardımcı olur. Ayrıca, log dosyalarına yapılan tüm erişimlerin izlenmesi ve kaydedilmesi, bir saldırı durumunda olayın izlenebilirliğini artırır. Erişim kontrolleri, logların bütünlüğünü korumanın yanı sıra veri sızıntılarını da önler.

SIEM (Güvenlik Bilgi ve Olay Yönetimi) sistemleri, log dosyalarının izlenmesi ve yönetilmesinde kritik bir rol oynar. Bu sistemler, çeşitli kaynaklardan gelen log verilerini merkezi bir yerde toplar. Logları toplamakla kalmaz, aynı zamanda bu verileri analiz eder ve ilişkilendirir. SIEM sistemleri, logların normalleştirilmesi sürecini gerçekleştirir. Normalleştirme, farklı formatlarda olan log verilerini standart bir formata dönüştürür. Ayrıca, bu sistemler log verileri arasındaki korelasyon süreçlerini yönetir. Korelasyon, bağımsız gibi görünen olaylar arasında bağlantılar kurarak bir bütün olarak değerlendirilmesini sağlar.

Bu süreç, potansiyel tehditlerin önceden tespit edilmesine olanak tanır. SIEM sistemleri, anormal faaliyetleri hızlıca tespit eder ve yöneticilere anında uyarı gönderir. Bu uyarılar, sistemdeki olağandışı durumlara karşı hızlı bir şekilde harekete geçmenizi sağlar. SIEM, gerçek zamanlı izleme ve raporlama sunar. Gerçek zamanlı izleme, güvenlik olaylarını sürekli olarak takip etmenizi mümkün kılar. Bu özellik, şüpheli aktiviteleri hızlıca fark etmenizi ve gerekli önlemleri almanızı sağlar.

Ayrıca, SIEM sistemleri çeşitli güvenlik olaylarını detaylı bir şekilde raporlar. Bu raporlar, güvenlik uzmanlarının sistemdeki potansiyel tehditleri analiz etmesine yardımcı olur. Raporlama süreçleri, güvenlik durumu hakkında ayrıntılı bilgi sunar. Bu sayede, proaktif önlemler alabilir ve güvenlik risklerini minimize edebilirsiniz. SIEM sistemleri, hem anlık tehditleri hem de uzun vadeli güvenlik trendlerini izleyerek sistem güvenliğini artırır. Sonuç olarak, SIEM, modern güvenlik yönetiminde vazgeçilmez bir araçtır.

SIEM Sistemi Kurulumu:

SIEM sistemlerinin kurulumu, genellikle ağdaki tüm cihazlardan veri toplayabilmesi için birkaç temel adımdan oluşur. Aşağıda, ücretsiz bir SIEM aracı olan OSSIM (Open Source Security Information Management) kurulumu hakkında basit bir rehber bulunmaktadır:OSSIM İndirme ve Kurulum: Açık kaynaklı bir SIEM çözümüdür ve güvenlik loglarını toplamak, analiz etmek ve raporlamak için kullanılabilir. OSSIM’in en son sürümünü AlienVault’un resmi web sitesinden indirebilirsiniz.

Ubuntu Sunucusuna Kurulum: Linux tabanlı bir işletim sistemi üzerinde çalışır, genellikle Ubuntu dağıtımı tercih edilir. İlk olarak, sisteminizi güncellediğinizden emin olun:

sudo apt update

sudo apt upgrade

Ardından, OSSIM kurulumunu başlatın:

sudo apt install alienvault-ossim

OSSIM Konfigürasyonu: Kurulum tamamlandıktan sonra OSSIM, temel yapılandırmalar için komut satırı aracılığıyla konfigüre edilebilir. OSSIM, güvenlik cihazlarından gelen verileri toplamak için Syslog, WMI gibi çeşitli protokoller kullanır.

Web Arayüzüne Erişim: Web tabanlı bir yönetim arayüzüne sahiptir. Tarayıcı üzerinden OSSIM’in IP adresine erişerek giriş yapabilirsiniz:

Log Toplama ve İzleme: Ağınızdaki cihazlardan güvenlik loglarını toplar. Gerçek zamanlı izleme, şüpheli aktiviteleri hızla fark etmenizi ve güvenlik önlemleri almanızı sağlar.

Bu adımları takip ederek OSSIM kurulumunu tamamlayabilir ve SIEM aracınızla güvenlik loglarını yönetmeye başlayabilirsiniz.

Gerçek Zamanlı Uyarılar

Gerçek zamanlı uyarılar, modern güvenlik sistemlerinin temel bileşenlerinden biridir. Bu uyarılar, sistemlerin sürekli olarak izlenmesini sağlar ve güvenlik tehditlerine karşı anında yanıt verir. SIEM sistemleri, verileri analiz ederken anormallikler tespit eder ve bu anomali ile ilgili anında bildirim oluşturur. Bu bildirimler, genellikle bir olayın oluşumundan saniyeler içinde yöneticilere iletilir, bu da zaman kaybını minimuma indirir.Uyarı sistemleri, yapılandırılabilir özelliklere sahip olabilir, böylece yöneticiler, hangi tür olayların öncelikli olarak izleneceğini belirleyebilir. Örneğin, yüksek riskli aktiviteler veya belirli IP adreslerinden gelen anormal bağlantılar gibi durumlar için özel uyarılar oluşturulabilir. Ayrıca, uyarıların seviyesi, olayın ciddiyetine göre ayarlanabilir, böylece kritik tehditler daha hızlı bir şekilde önceliklendirilir.

Gerçek zamanlı uyarıların etkili bir şekilde yönetilmesi, olaylara hızlı bir şekilde müdahale etme becerisini geliştirir. Uyarıların doğruluğu ve güvenilirliği, sistem yöneticilerinin yanlış alarm sayısını azaltır ve gerçekten kritik olan olaylara odaklanmalarını sağlar. Bu, sistemin genel güvenliğini güçlendirir ve müdahale süreçlerini daha verimli hale getirir.

Ek olarak, bu uyarılar genellikle merkezi bir izleme paneline entegre edilir. Bu paneller, uyarıları tek bir ekranda toplar ve yöneticilere olayların genel bir görünümünü sunar. Bu entegrasyon, olayların daha hızlı analiz edilmesine ve koordineli bir yanıt verilmesine olanak tanır. Böylece, güvenlik ekipleri etkin bir şekilde birlikte çalışabilir ve sistemdeki potansiyel tehditlere karşı hızlı hareket edebilir.

Sonuç olarak, gerçek zamanlı uyarılar, güvenlik yönetimini daha etkili ve proaktif hale getirir. Bu sistemler, güvenlik olaylarına anında müdahale edilmesini sağlar, böylece potansiyel zararların önüne geçilir ve sistemin güvenliği korunur.

Logların Güvenliğini Sağlama

Log dosyalarının güvenliği, sistemin genel güvenliğini korumak için kritik bir adımdır. İlk olarak, log dosyalarının şifrelenmesi gereklidir. Şifreleme, log verilerinin yetkisiz kişiler tarafından erişilmesini ve okunmasını engeller. Şifrelenmiş loglar, yalnızca yetkili kullanıcılar tarafından açılabilir, bu da verilerin gizliliğini sağlar.Bunun yanı sıra, dijital imzalar kullanarak logların bütünlüğünü koruyabilirsiniz. Dijital imzalar, log dosyalarının sonradan değiştirilip değiştirilmediğini kontrol eder. Bu, logların güvenilirliğini doğrular ve herhangi bir manipülasyonu tespit eder. Ayrıca, dijital imzalar, log dosyalarının kaynağını doğrulamanıza yardımcı olur.

Log dosyalarının düzenli olarak yedeklenmesi de büyük önem taşır. Yedekleme, veri kaybını önlemek için kritik bir önlemdir. Olası bir saldırı, donanım arızası veya veri bozulması durumunda, yedekler veri erişiminizi sürdürmenizi sağlar. Yedekleme işlemleri, güvenli bir ortamda ve şifreli olarak saklanmalıdır. Bu, ek bir güvenlik katmanı oluşturarak veri koruma seviyesini artırır.

Yedekleme sıklığı, sistem ihtiyaçlarına ve veri önemine göre planlanmalıdır. Yedekleme stratejiniz, veri kurtarma sürelerini optimize eder ve operasyonel kesintileri minimize eder. Ayrıca, yedekleme verilerini düzenli olarak test etmek, yedeklerin doğruluğunu ve erişilebilirliğini kontrol eder.

Log yönetimi, aynı zamanda yasal ve uyumluluk gereksinimlerine uygun olmalıdır. Özellikle finansal, sağlık ve diğer düzenlemelerle korunan sektörlerde, logların belirli bir süre boyunca saklanması zorunludur. Bu sektörlerde, logların güvenliğini sağlamak için belirli standartlara uyulması gerekir. Uyumlu bir log yönetimi, olası denetimlerde cezai yaptırımlardan kaçınmanıza yardımcı olur ve yasal uyumluluğu sağlar.

Sonuç olarak, logların güvenliğini sağlamak için şifreleme, dijital imzalar, düzenli yedekleme ve uyumluluk gereksinimlerine dikkat etmek önemlidir. Bu adımlar, siber tehditlere karşı daha dirençli bir sistem oluşturmanıza katkı sağlar. Güvenli log yönetimi, hem sistem güvenliğinizi artırır hem de verilerin bütünlüğünü korur. Güçlü bir log yönetimi stratejisi ile, veri koruma ve uyumluluk hedeflerinize ulaşabilirsiniz.

Kaynakça

https://aws.amazon.com/tr/what-is/log-files/

https://www.beyaz.net/tr/guvenlik/makaleler/loglama_ve_siem_nedir.html

https://fordefence.com/log-ve-izleme-cozumleri/

Daha fazla bilgi için sitemizi inceleyebilirsiniz: https://dpusec.org/