Sysmon Nedir ve Neden Kullanılır?

Yazar: Ebrar Kocagöz

Sysmon (System Monitor), Microsoft’un Windows işletim sistemleri için geliştirdiği bir olay izleme

aracıdır. Sysinternals Suite kapsamında ücretsiz olarak sunulmaktadır. Sysmon, sistemdeki önemli

olayları (örneğin, işlem başlatmaları, ağ bağlantıları, dosya değişiklikleri) detaylı bir şekilde

kaydederek güvenlik izleme süreçlerine büyük katkı sağlar.

Sysmon’un sunduğu ayrıntılı kayıtlar, siber güvenlik uzmanları tarafından tehdit avı, olay

müdahalesi, ve anomali tespiti gibi amaçlarla kullanılmaktadır. Standart Windows Event Log’larının

aksine, Sysmon daha kapsamlı ve yapılandırılabilir olay izleme imkanı sunar.

Sysmon Kurulumu ve Yapılandırılması

Sysmon’un kurulumu, birkaç basit adımda gerçekleştirilmektedir.

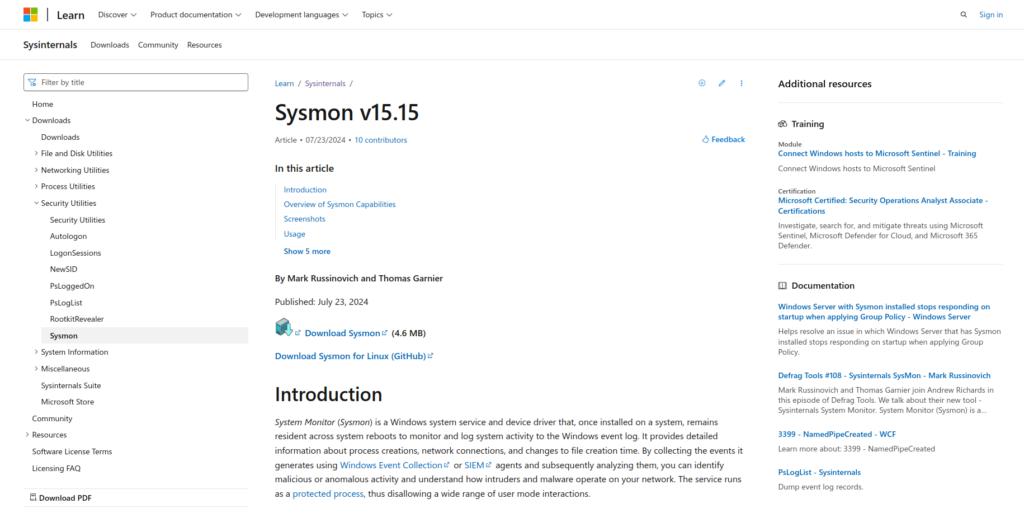

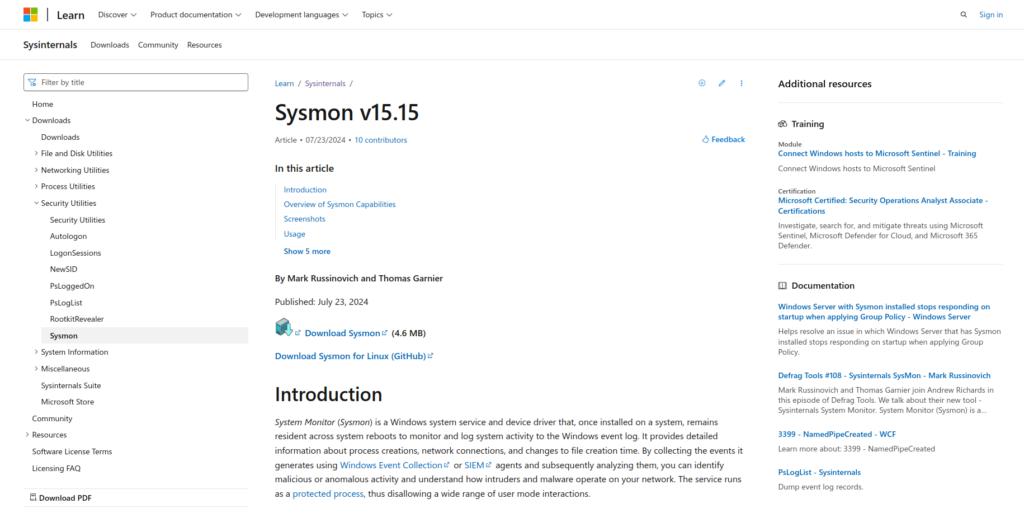

- 1. Sysmon’un resmi sayfasına gidin:Sysmon Resmi Sayfası

- 2. Sayfadaki “Download Sysmon” bağlantısına tıklayarak .zip dosyasını indirin.

- 3. İndirilen .zip dosyasını bir klasöre çıkarın (WinRAR veya 7-Zip kullanabilirsin).

- 4. Çıkardığınız dosyalar arasında Sysmon64.exe (veya 32-bit için Sysmon.exe ) olacaktır.

- 5. Komut İstemi veya PowerShell’i yönetici olarak çalıştırın.

Sysmon64.exe -accepteula -i : Bu komut, Sysmon’u varsayılan yapılandırmayla kurar. Eğer

daha detaylı bir kurulum ve özelleştirme yapmak istiyorsanız bir yapılandırma dosyası

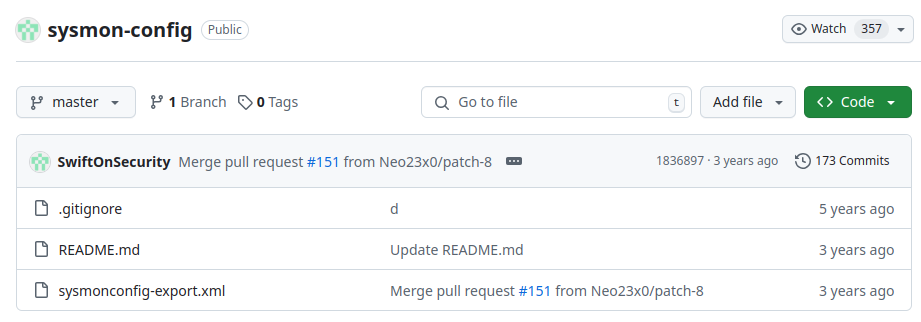

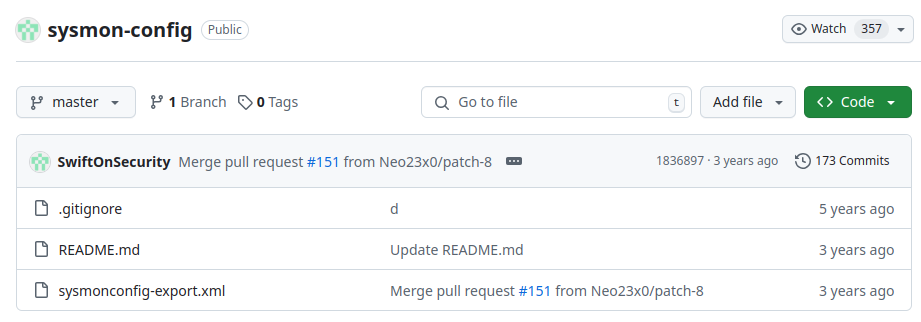

kullanabilirsiniz. Örneğin aşağıdaki github reposundaki SwiftOnSecurity tarafından

sağlanan popüler yapılandırma dosyasını kullanabilirsiniz:SwiftOnSecurity Sysmon Yapılandırma

Sysmon64.exe -accepteula -i sysmonconfig.xml : komutunu kullanarak Sysmon’u bu yapılandırma dosyasıyla kurabilirsiniz.

Sysmon64.exe -accepteula -i sysmonconfig.xml : komutunu kullanarak Sysmon’u bu yapılandırma dosyasıyla kurabilirsiniz.

- 6. Sysmon’un çalışıp çalışmadığını kontrol etmek için şu komutu çalıştırabilirsiniz:

sysmon64.exe -s

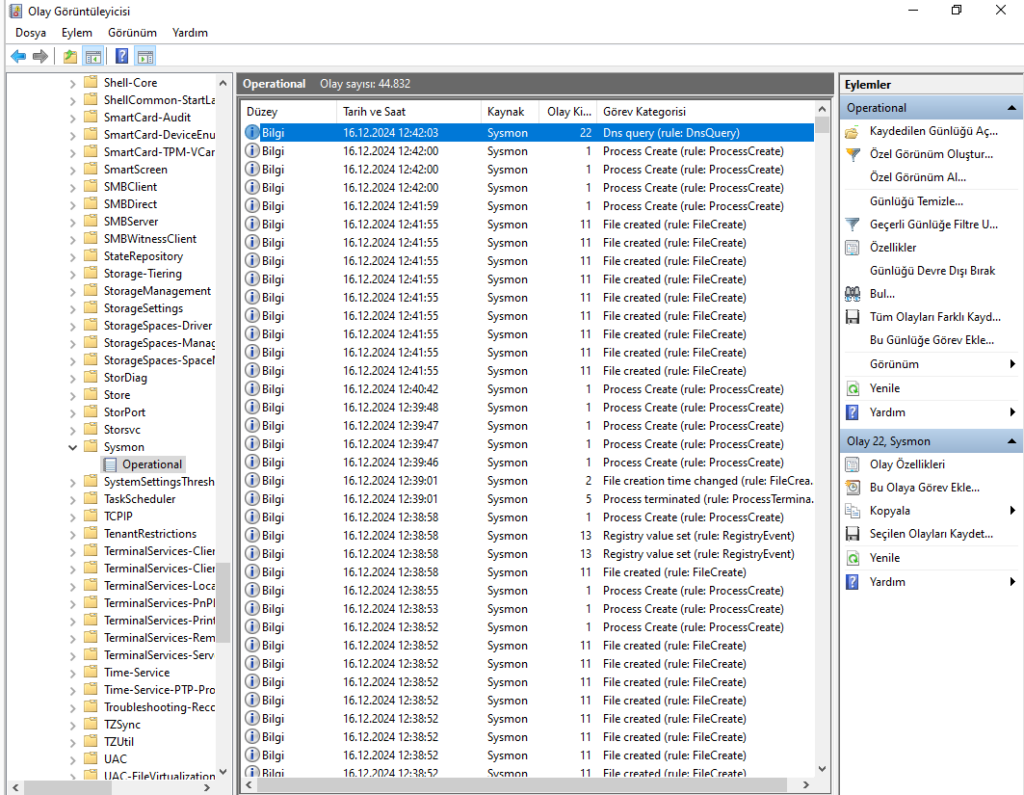

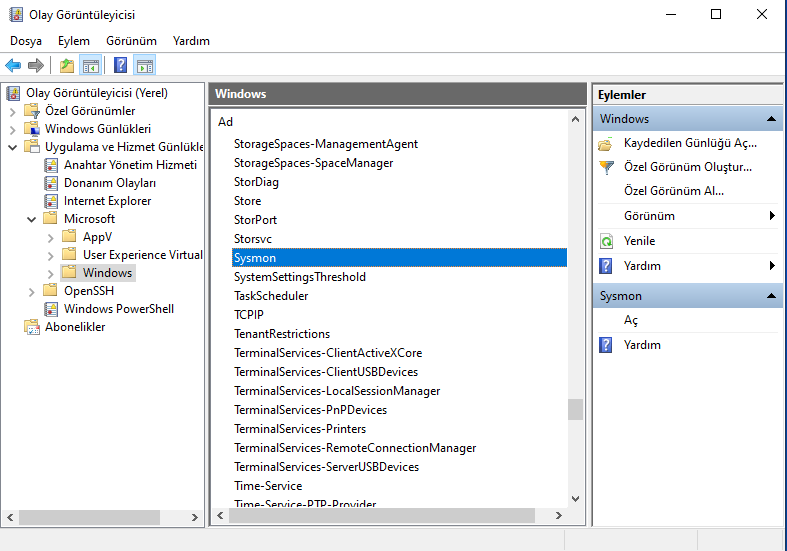

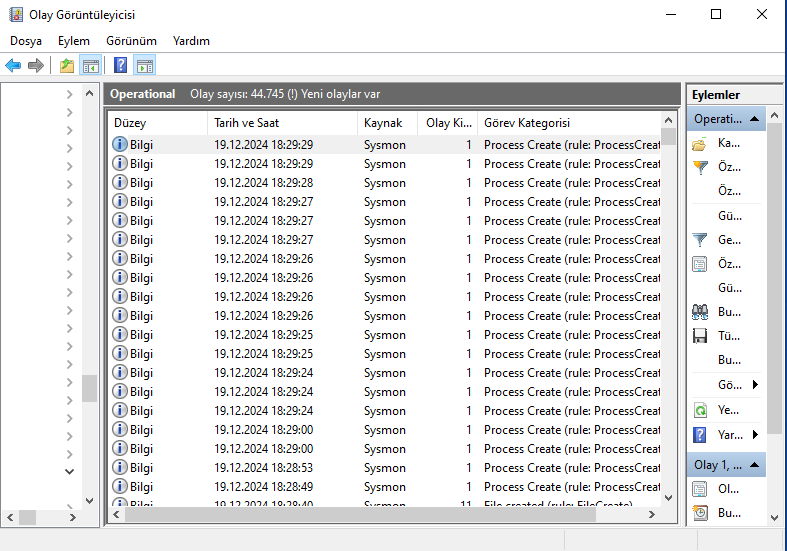

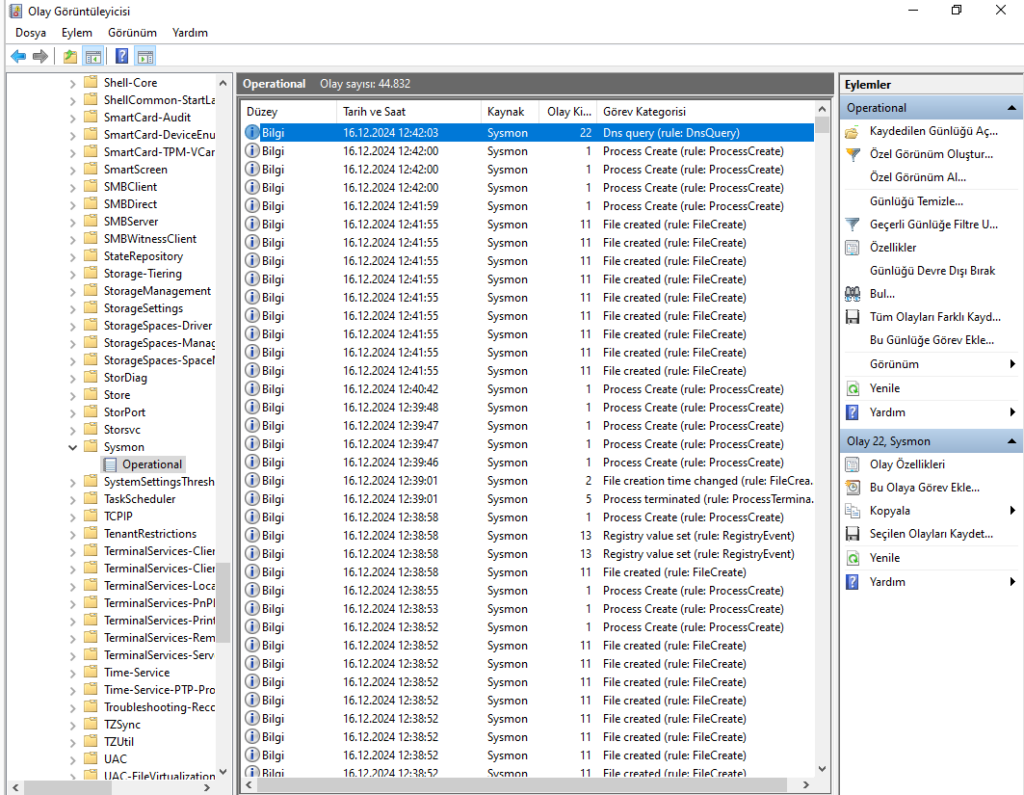

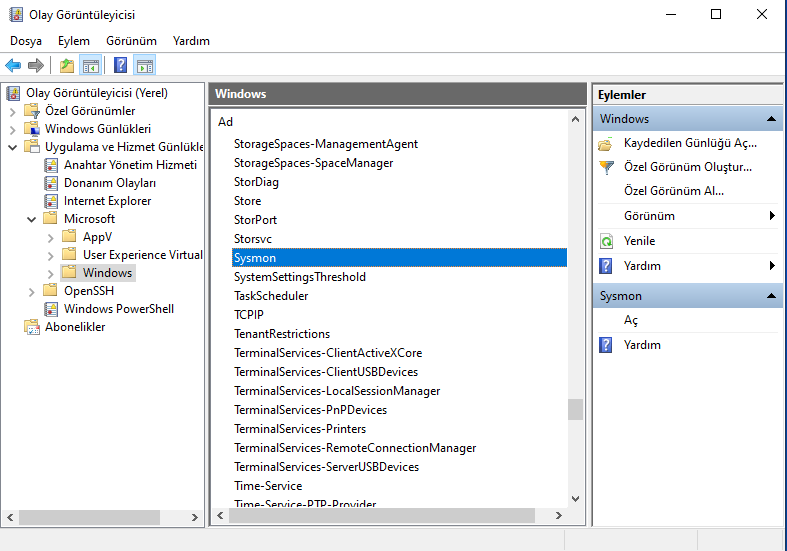

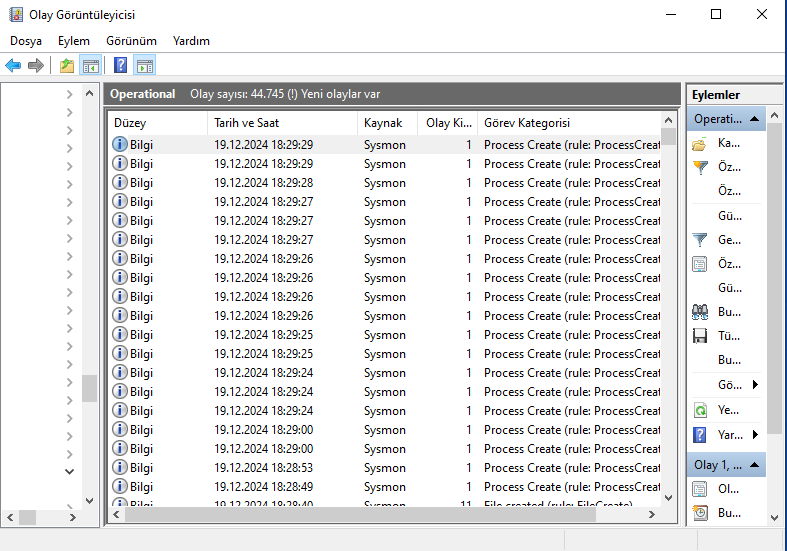

- 7. Olay Görüntüleyicisi’ni açarak Sysmon günlüklerini kontrol edebilirsiniz: Uygulama ve

Hizmet Günlükleri > Microsoft > Windows > Sysmon.

Sysmon’un İzlediği Temel Olaylar

Sysmon tarafından kaydedilen olay türleri arasında en önemlileri şunlardır:

- 1. Event ID 3 – Network Connection: Bir işlem tarafından başlatılan TCP/UDP ağ bağlantılarını izler. Kaynak ve hedef IP adresleri, portlar ve protokoller gibi bilgiler

kaydedilir. Ağ hareketlerinin izlenmesi için kritik bir olay türüdür.

- 2. Event ID 7 – Image Loaded: Bir işlem tarafından bir DLL dosyası veya modül

yüklendiğinde bu olay kaydedilir. Şüpheli modül yüklemelerini tespit etmek için kullanılır.

- 3. Event ID 11 – File Creation: Bir dosya oluşturulduğunda veya üzerine yazıldığında

kaydedilir. Özellikle temp ve indirme dizinleri gibi kötü amaçlı yazılımların sıkça kullandığı

konumları izlemek için önemlidir. Ayrıca başlangıç klasörleri gibi otomatik başlatma

bölgelerindeki dosya değişikliklerini takip etmek için kullanılabilir.

- 4. Event ID 17 – Pipe Created: İstemci ile sunucu arasında bir IPC (Inter-Process

Communication) kanalı oluşturulduğunda kaydedilir. Kötü amaçlı yazılımlar, süreçler arası

iletişimde genellikle bu tür kanalları kullandığı için önemli bir tespit noktasıdır.

Diğer Sysmon Event ID’leri ve Erişim Yolları

Sysmon’un sunduğu diğer olay türlerine erişmek için şu adımları izleyebilirsiniz:

- 1. Olay Görüntüleyicisi’ni Açın:

Başlat > Çalıştır > eventvwr.msc komutunu çalıştırarak Olay Görüntüleyicisi’ni açın.

- 2. Sysmon Günlüklerini Görüntüleyin:

Sol menüden şu yolu izleyin:

Uygulama ve Hizmet Günlükleri > Microsoft > Windows > Sysmon > Operational

- 3. Tüm Event ID Listesi:

Sysmon tarafından kaydedilen tüm olay türlerini görmek ve anlamak için resmi Microsoft

dokümantasyonunu inceleyebilirsiniz: Sysmon Olay Açıklamaları

Splunk ile Sysmon Verilerinin Analizi

Sysmon verilerinin analiz edilmesi için Splunk platformu sıklıkla kullanılmaktadır. Splunk, büyük

miktardaki log verilerini toplar, işler ve görselleştirir, bu da güvenlik analistlerinin tehditleri hızlı ve

etkin bir şekilde tespit etmelerine olanak tanır. Aşağıda Splunk kurulumundan başlayarak Sysmon

verilerinin analizine kadar olan sürece kısaca değindim.

Splunk Kurulum Adımları (Windows)

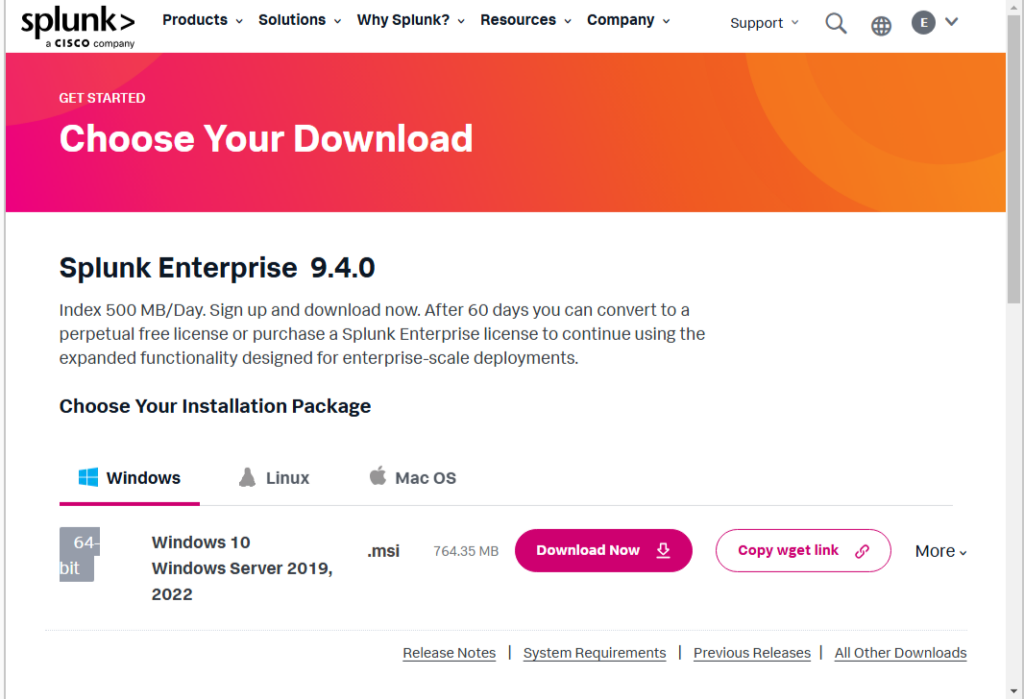

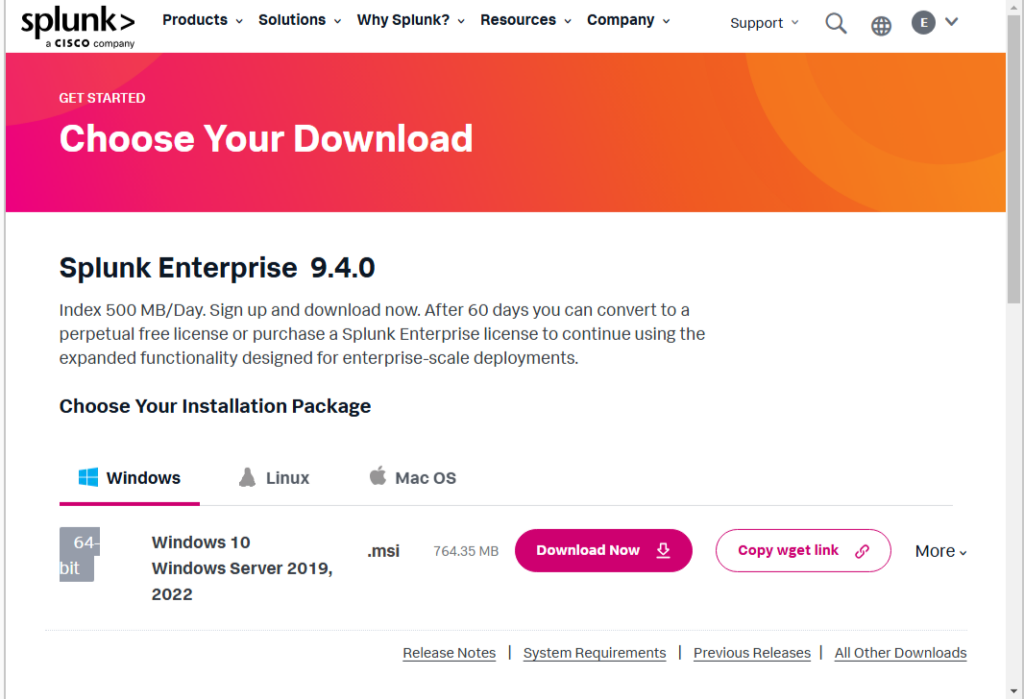

- 1. Splunk İndirme: Splunk’ı resmi web sitesinden indirebilirsiniz. İndirme sayfasında “Splunk

Enterprise” veya “Splunk Universal Forwarder” seçeneklerini göreceksiniz. Burada, verileri analiz

edeceğiniz ana Splunk platformunu kurmak için Splunk Enterprise seçeneğini tercih etmeniz gerekir.

- 2. Kurulum Dosyasını Çalıştırma: İndirdiğiniz kurulum dosyasını çalıştırın. Kurulum sihirbazı sizi

adım adım yönlendirecektir. Kurulum sırasında, Splunk’ın yükleneceği dizini seçebilir, kullanıcı ve

şifre belirleyebilirsiniz. Bu bilgiler, Splunk’a giriş yaparken kullanılacaktır. Windows için kurulum

süreci oldukça basittir ve ek bir yapılandırma gerektirmez. Ancak, kurulum sırasında sisteminize

uygun bir port (varsayılan olarak 8000) seçildiğinden emin olun.

- 3. Splunk Servisini Başlatma: Kurulum tamamlandıktan sonra, Splunk servisini başlatmak için

splunk start komutunu kullanabilirsiniz.

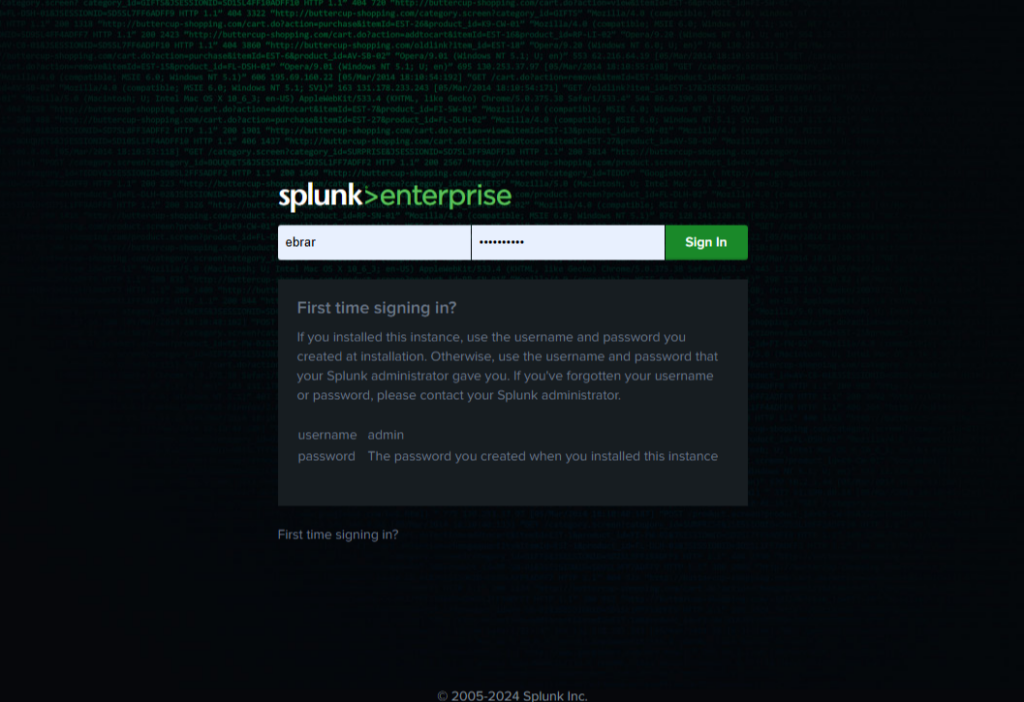

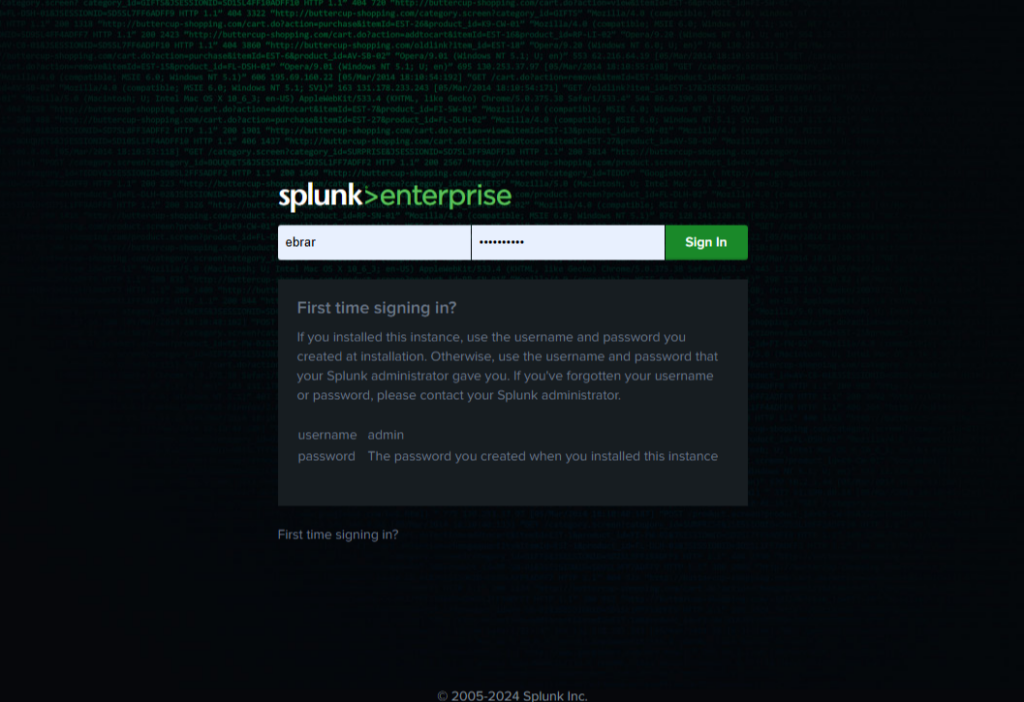

- 4. Web Arayüzüne Erişim: Splunk, web tabanlı bir kullanıcı arayüzü sunar. Tarayıcınızı açın ve şu

URL’yi girin: http://localhost:8000 İlk girişte kurulum sırasında belirlediğiniz kullanıcı adı ve

şifreyi kullanarak sisteme giriş yapabilirsiniz.

- 5. Splunk’ın İlk Yapılandırması: Giriş yaptıktan sonra, verileri analiz etmeye başlamak için “Add

Data” veya “Settings” kısmını kullanarak veri kaynağınızı ve indekslerinizi yapılandırabilirsiniz.

Splunk Kurulum Adımları (Linux)

- 1. Splunk İndirme: Splunk’ı Linux işletim sistemi için resmi web sitesinden indirebilirsiniz. Linux

için .tgz formatında bir dosya indirilecektir.

- 2. Dosya İndirme: İndirdiğiniz .tgz dosyasını uygun bir dizine (örneğin /opt/) yerleştirin. Bu,

genellikle Splunk’ın kurulum dizini olarak tercih edilir.

- 3. Arşiv Dosyasını Çıkarma: İndirdiğiniz .tgz dosyasını çıkarmak için şu komutu kullanabilirsiniz:

tar -xvf splunk–linux-2.6-x86_64.tgz

- 4. Splunk’ı Kurma: Splunk’ı belirlediğiniz dizine çıkarttığınızda, splunk adlı bir dizin oluşacaktır.

Bu dizine geçiş yaparak Splunk’ı başlatabilirsiniz: cd /opt/splunk/bin

- 5. Kurulum ve Başlangıç: Splunk’ı ilk kez çalıştırmak için aşağıdaki komutu girin: ./splunk start —

accept-license

- 6. Kullanıcı Tanımlama ve Şifre Ayarı: İlk kez Splunk’ı çalıştırdığınızda, bir kullanıcı adı ve şifre

belirlemeniz istenecektir. Bu bilgileri daha sonra web arayüzüne giriş yapmak için kullanacaksınız.

- 7. Web Arayüzüne Erişim: Kurulum tamamlandığında, Splunk’ı tarayıcı üzerinden

http://localhost:8000 adresi ile erişebilirsiniz. Buradan kurulum sırasında belirlediğiniz kullanıcı adı

ve şifreyi kullanarak giriş yapabilirsiniz.

Splunk Universal Forwarder Kurulumu ve Yapılandırması (Windows ve Linux)

Splunk Universal Forwarder, verileri Splunk Enterprise veya Splunk Cloud’a göndermek için kullanılan hafif bir yazılımdır. Bu yazılım, log dosyalarını toplayarak Splunk’a iletmeyi sağlar. Hem Windows hem de Linux sistemlerde kurulumu yapılabilir. Aşağıda her iki işletim sistemi için adım adım kurulum ve yapılandırma işlemleri detaylandırdım.

Splunk Universal Forwarder Kurulumu (Windows)

- 1. Splunk Universal Forwarder İndirme: Windows işletim sistemi için Splunk Universal Forwarder’ı

resmi Splunk web sitesinden indirin.

- 2. Kurulum: İndirilen .msi dosyasını çift tıklayarak kurulum sihirbazını başlatın. Kurulum sırasında

gerekli adımları takip edin. Bu adımlar arasında kurulum dizinini seçme, lisans sözleşmesini kabul

etme ve Splunk’a bağlanacak server adresini belirtme bulunmaktadır.

- 3. Forwarder Yapılandırması: Kurulum tamamlandıktan sonra, Splunk Universal Forwarder’ı

başlatın. Varsayılan olarak, SplunkForwarder klasörü altında başlatılır.

- 4. Log Kaynaklarının İzlenmesi: Universal Forwarder’ın belirli log dosyalarını izlemesi için,

inputs.conf dosyasını yapılandırmanız gerekmektedir. Örneğin, Windows event loglarını izlemek

için şu şekilde bir yapılandırma yapılabilir:

[monitor://C:\Windows\System32\winevt\Logs\Security.evtx]

disabled = false

index = wineventlog

sourcetype = wineventlog

- 5. Veri Gönderimi: Verilerin Splunk’a gönderilmesi için, outputs.conf dosyasına Splunk Enterprise

veya Splunk Cloud adresinizi ekleyin:

[tcpout]

defaultGroup = splunk_group

[tcpout:splunk_group]

server = :9997

- 6. Başlatma: Splunk Universal Forwarder’ı başlatın: splunk start

Splunk Universal Forwarder Kurulumu (Linux)

- 1. Splunk Universal Forwarder İndirme: Linux için Splunk Universal Forwarder’ı Splunk indirme

sayfasından .tgz formatında indirin.

- 2. Kurulum: İndirdiğiniz .tgz dosyasını uygun bir dizine (genellikle /opt/) çıkartın.

- 3. Forwarder Başlatma ve Yapılandırma: Universal Forwarder’ı başlatın:

/opt/splunkforwarder/bin/splunk start –accept-license

Kurulum sırasında, kullanıcı adı ve şifre oluşturmanız istenecektir. Bu bilgileri ilerleyen adımlarda

kullanacaksınız.

- 4. Inputs.conf ve Outputs.conf Dosyalarının Düzenlenmesi: Splunk Universal Forwarder’ı

kurduktan sonra, veri toplamak ve göndermek için inputs.conf ve outputs.conf dosyalarını

düzenlemeniz gerekmektedir.

- 5. Başlatma: Universal Forwarder’ı başlatın: /opt/splunkforwarder/bin/splunk start

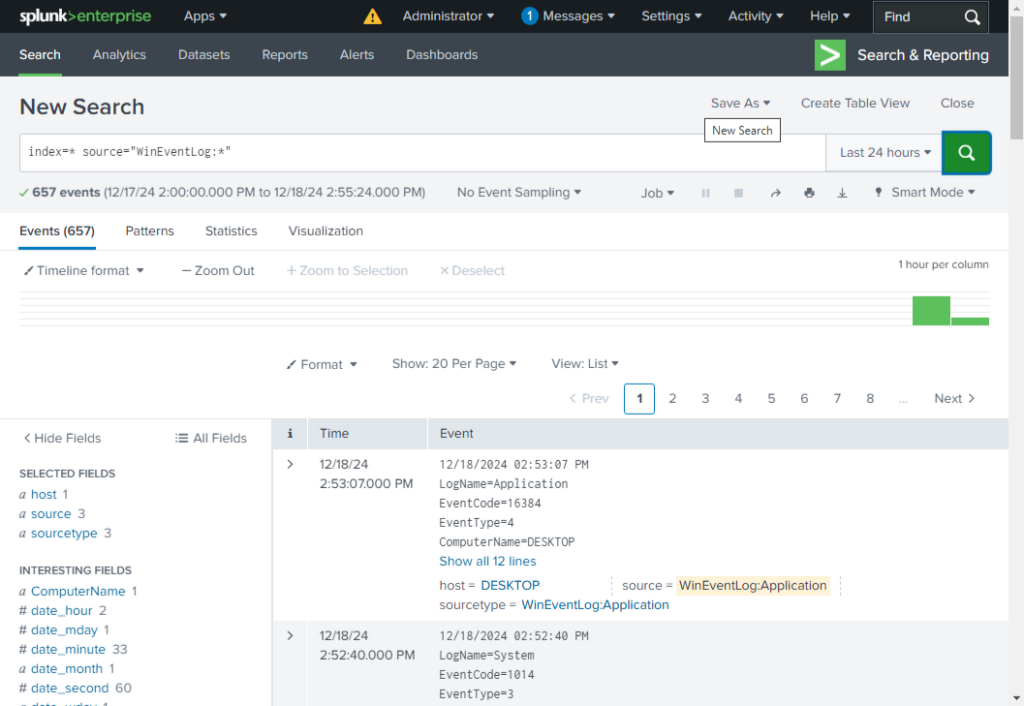

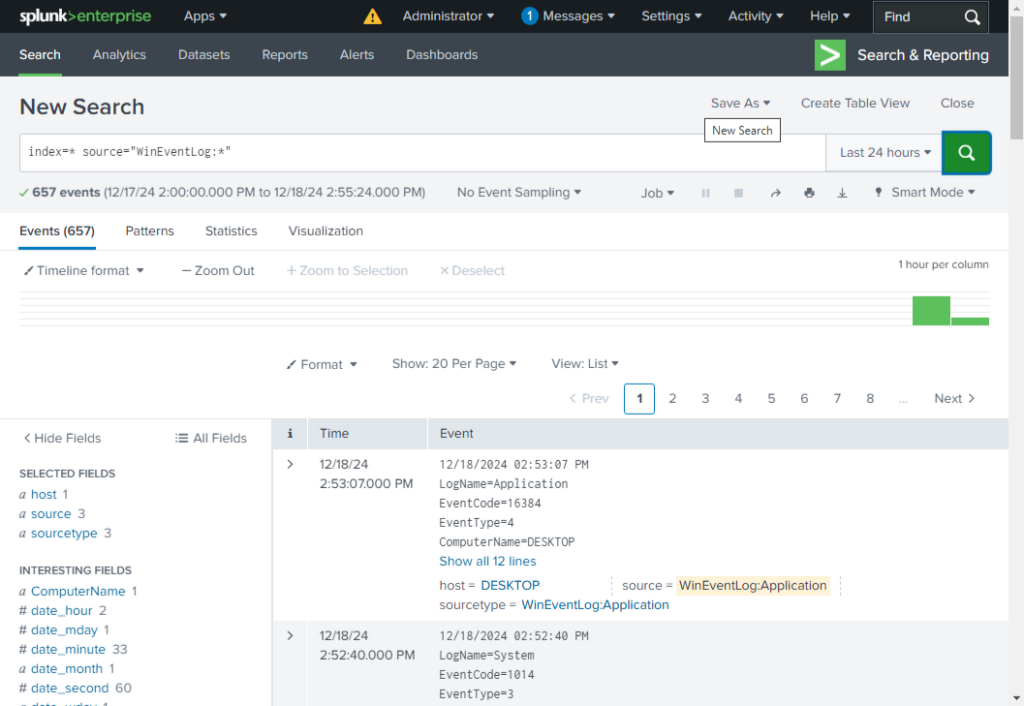

Sysmon Verilerinin Analizi ve Sorgulama

Splunk’ta Sysmon verilerini analiz etmek için SPL (Search Processing Language) sorguları kullanılmaktadır.

Örnek bir sorgu: index=sysmon EventID=1 | stats count by Image, CommandLine

Bu sorgu, Sysmon’un EventID=1 kayıtlarını sayarak hangi uygulamaların çalıştığını ve komut satırlarını gösterir.

Görselleştirme ve Dashboard Oluşturma

Splunk, Sysmon verilerini görselleştirmek için güçlü bir araçtır. Sysmon log’ları üzerinde oluşturulacak panolar (dashboard’lar), işlem aktiviteleri, ağ bağlantıları, dosya oluşturma gibi olayları görsel olarak sunar. Bu görselleştirmeler, veri analizi yaparken hızlıca karar vermenizi sağlar.

Sonuç olarak

Sysmon ve

Splunk, güvenlik operasyonlarında kritik rol oynar. Sysmon’un detaylı ve zengin log kayıtları, sistem etkinliklerinin derinlemesine izlenmesini sağlar. Splunk ise bu logları toplar, analiz eder ve anlamlı sonuçlara dönüştürür. Sysmon’un sağladığı verilerle Splunk’ta yapılan analizler sayesinde şüpheli aktiviteler ve tehditler hızlıca tespit edilir. Güvenlik operasyon merkezleri (SOC) için öngörülü tehdit avı (threat hunting) mümkündür. Şüpheli davranışlar

erkenden fark edilip müdahale edilebilir. Güvenlik olaylarına müdahale sürecinde Sysmon logları, olayın ne zaman, nasıl ve kim tarafından gerçekleştirildiğine dair detaylı bilgiler sunar. Splunk ile bu veriler hızlı bir şekilde incelenir ve etkili müdahale sağlanır. Splunk, detaylı raporlar oluşturarak

uyumluluk gereksinimlerini karşılar ve denetim süreçlerini kolaylaştırır.

Sysmon64.exe -accepteula -i sysmonconfig.xml : komutunu kullanarak Sysmon’u bu yapılandırma dosyasıyla kurabilirsiniz.

Sysmon64.exe -accepteula -i sysmonconfig.xml : komutunu kullanarak Sysmon’u bu yapılandırma dosyasıyla kurabilirsiniz.

Sonuç olarak Sysmon ve Splunk, güvenlik operasyonlarında kritik rol oynar. Sysmon’un detaylı ve zengin log kayıtları, sistem etkinliklerinin derinlemesine izlenmesini sağlar. Splunk ise bu logları toplar, analiz eder ve anlamlı sonuçlara dönüştürür. Sysmon’un sağladığı verilerle Splunk’ta yapılan analizler sayesinde şüpheli aktiviteler ve tehditler hızlıca tespit edilir. Güvenlik operasyon merkezleri (SOC) için öngörülü tehdit avı (threat hunting) mümkündür. Şüpheli davranışlar

erkenden fark edilip müdahale edilebilir. Güvenlik olaylarına müdahale sürecinde Sysmon logları, olayın ne zaman, nasıl ve kim tarafından gerçekleştirildiğine dair detaylı bilgiler sunar. Splunk ile bu veriler hızlı bir şekilde incelenir ve etkili müdahale sağlanır. Splunk, detaylı raporlar oluşturarak

uyumluluk gereksinimlerini karşılar ve denetim süreçlerini kolaylaştırır.

Sonuç olarak Sysmon ve Splunk, güvenlik operasyonlarında kritik rol oynar. Sysmon’un detaylı ve zengin log kayıtları, sistem etkinliklerinin derinlemesine izlenmesini sağlar. Splunk ise bu logları toplar, analiz eder ve anlamlı sonuçlara dönüştürür. Sysmon’un sağladığı verilerle Splunk’ta yapılan analizler sayesinde şüpheli aktiviteler ve tehditler hızlıca tespit edilir. Güvenlik operasyon merkezleri (SOC) için öngörülü tehdit avı (threat hunting) mümkündür. Şüpheli davranışlar

erkenden fark edilip müdahale edilebilir. Güvenlik olaylarına müdahale sürecinde Sysmon logları, olayın ne zaman, nasıl ve kim tarafından gerçekleştirildiğine dair detaylı bilgiler sunar. Splunk ile bu veriler hızlı bir şekilde incelenir ve etkili müdahale sağlanır. Splunk, detaylı raporlar oluşturarak

uyumluluk gereksinimlerini karşılar ve denetim süreçlerini kolaylaştırır.